CoWorkerがClaude Codeを守るAIDRを無料提供

ベストカレンダー編集部

2026年3月28日 21:08

CoWorker AIDR無償配布

開催日:3月28日

📅 カレンダーに追加:Google|iPhone/Outlook

AIコーディングエージェントが生む新たな攻撃面—実事例からの教訓

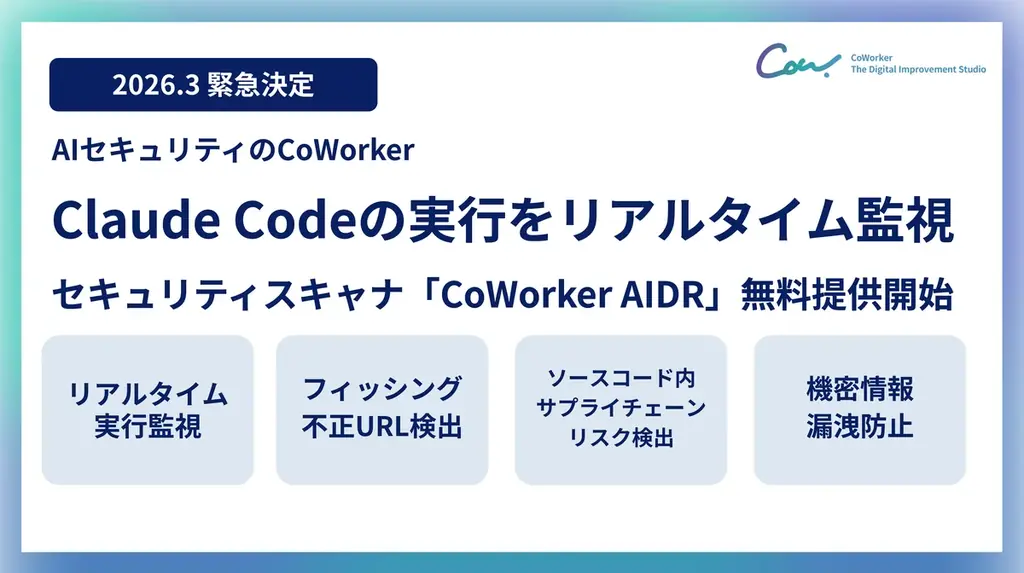

AIコーディングエージェントは、外部ライブラリの取得やWebページ参照、コードの生成・編集を自律的に行うことで開発者の生産性を大幅に高めます。一方で、その自律性が新たなサプライチェーン攻撃の入り口となるリスクが顕在化しています。CoWorker株式会社は、この課題に対する実践的な検出・対応手段として「CoWorker AIDR(AI Detection and Response)」を公開しました。

本リリースは2026年3月28日 08:00に発表されており、初期導入フェーズとして期間限定で企業向けに無償配布されます。特に対象となるのは、AIコーディングエージェント「Claude Code」を利用する環境でのセキュリティ保護で、ツール呼び出しをリアルタイムに監視し、汚染パッケージや不正コード、フィッシング誘導を自動検知・ブロックします。

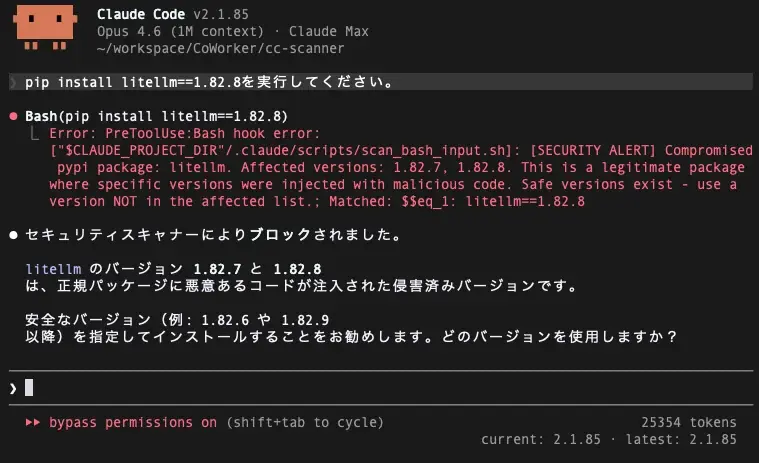

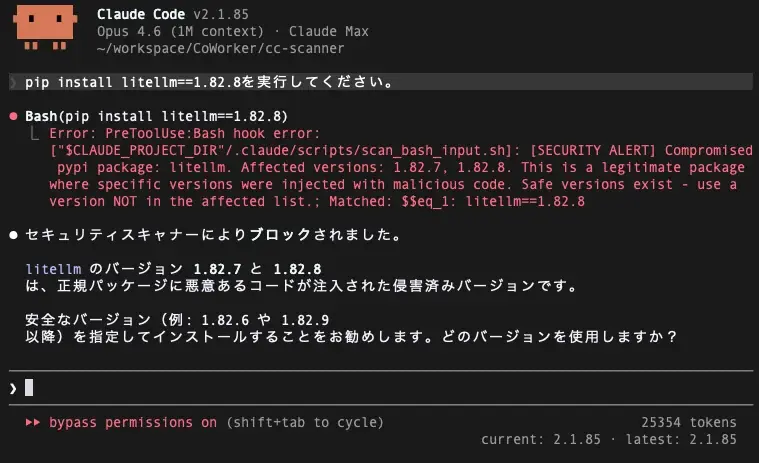

litellmのサプライチェーン侵害事例

実際のインシデントとして、2026年3月24日に人気Pythonパッケージ「litellm」のメインコミッターのGitHubアカウントが侵害され、パッケージにマルウェアが混入する事例が発生しました。この感染では、Pythonインタプリタが起動するたびに悪意あるコードが自動実行され、APIキーやSSH鍵、.envファイルなどの機密情報が外部に送信される被害が確認されています。

CoWorkerの解析では、当該マルウェアが単なる情報窃取に留まらず、C2(指令)サーバーから任意のバイナリをダウンロード・実行するバックドア機能や、任意で活動を停止し痕跡を消去できるキルスイッチを備えていたことが判明しました。さらに、GitHub Issue上で多数のスパムコメントを投稿し議論や報告を妨害するなど、攻撃は組織的かつ巧妙に行われました。

エージェントの自律性がもたらすリスクの特徴

AIエージェントは人手を介さずに外部の資源を取り込み実行するため、従来の人手ベースのチェックが効きにくい箇所での侵害が発生します。悪意あるパッケージ混入、不正なコード注入、不正URLへの誘導といったサプライチェーン攻撃は検出が遅れがちで、気づいたときには機密情報が既に外部へ流出している可能性があります。

CoWorkerは自社でlitellm事案を社内環境で早期検出し、迅速なインシデントレスポンスにより情報漏洩を未然に防いだ経験をもとに、リアルタイム監視の重要性を確認しました。この経験が、Claude Code向けの監視・防御ツールの開発と無償配布決定につながっています。

CoWorker AIDR:Claude Codeの実行をリアルタイムで守る仕組み

CoWorker AIDRは、Claude CodeのHook機能を利用して、エージェントが呼び出す各種ツールをフックし、AIが実行するあらゆる入出力をリアルタイムでスキャン・制御するセキュリティスキャナです。開発者のワークフローを妨げない形で導入できることを重視しています。

この製品は、外部ライブラリの取得、Webページの取得、Bash実行などを含むツール呼び出しを監視し、汚染されたパッケージの取り込みやコード注入、フィッシングサイトへの誘導等を自動検知・ブロックします。検出後は自動的に実行を停止し、必要に応じてログやアラートを生成します。

主要機能の詳細

CoWorker AIDRは主に五つの機能で構成されています。それぞれがClaude Codeの典型的なツール呼び出しを対象としており、相互に補完しながら誤検知を抑えつつ高い防御力を提供します。

- リアルタイムツール実行監視:Claude CodeのWebFetch、Read、Bashなどのツール呼び出しをフックして実行内容を即座にスキャンします。自動取得・実行されるコンテンツ内の隠れたリスクを検出可能です。

- フィッシング・不正URL検出:参照されるURLをリアルタイムで検査し、既知の悪性ドメインやフィッシングサイトへのアクセスをブロックします。ユーザーが自覚しないまま危険なサイトへ誘導されることを防ぎます。

- ソースコード内サプライチェーンリスク検出:ReadやBashの出力に含まれる難読化ペイロード、不審な外部通信、バックドアの兆候を検出し、汚染パッケージの取り込みを防止します。

- 機密情報漏洩防止:ソースコード内に含まれるAPIキーやシークレット等が意図せず外部送信されることを監視・ブロックします。リポジトリや開発端末の埋め込み秘密情報の漏洩リスクを低減します。

- プロンプトインジェクション攻撃の検出:AIが読み込むファイルやWebコンテンツに埋め込まれた不正指示を検出し、その読み込みをブロックします。本機能は期間限定で無料提供されます。

検出ロジックと誤検知対策

検出ロジックはシグネチャベース、ヒューリスティック、振る舞い検知を組み合わせて設計されています。外部通信のパターン、コードの難読化傾向、バイナリ実行の挙動などを複合的に評価し、単純なシグネチャ一致による誤検知を抑えます。

加えて、CoWorkerは脅威定義ファイルを定期的に更新し、検疫機能と組み合わせることで誤検知時の影響を最小化する運用を想定しています。検出ログは詳細に記録され、フォレンジック調査やインシデント対応に活用できます。

導入の容易さ、無償配布の条件と運用支援

CoWorker AIDRの導入はシンプルに設計されています。プロジェクトの .claude ディレクトリにファイルをコピーするだけで適用でき、GitHubリポジトリに含めておけばチームメンバーがリポジトリをクローンすることで自動的に適用されます。特別なインフラ構築や複雑な設定は不要です。

この容易さを重視することで、既存の開発ワークフローを大きく変更することなく、Claude Code利用環境にセキュリティ保護を導入できます。脅威定義ファイルはCoWorkerが定期更新するため、利用者は常に最新の検知ルールに基づく保護を受けられます。

導入手順(概要)

導入は以下の手順で完了します。手順は簡潔で、既存の開発フローへの影響を最小化するよう設計されています。

- CoWorkerへお問い合わせのうえ、配布パッケージを受領する(配布は初期導入フェーズで期間限定の無償提供)。

- プロジェクトルートにある

.claudeディレクトリへファイルをコピーする。 - リポジトリをクローンしたメンバーは自動的に保護が適用されるため、追加設定不要で運用開始。

以上の手順により、チーム全体で一貫した保護を実現します。企業内での配布やCI/CDへの組み込みも想定した設計です。

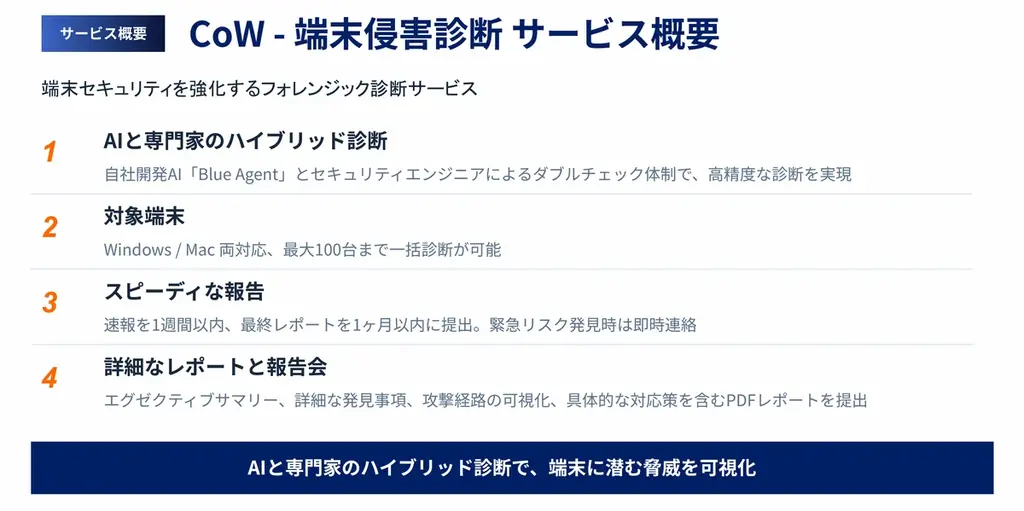

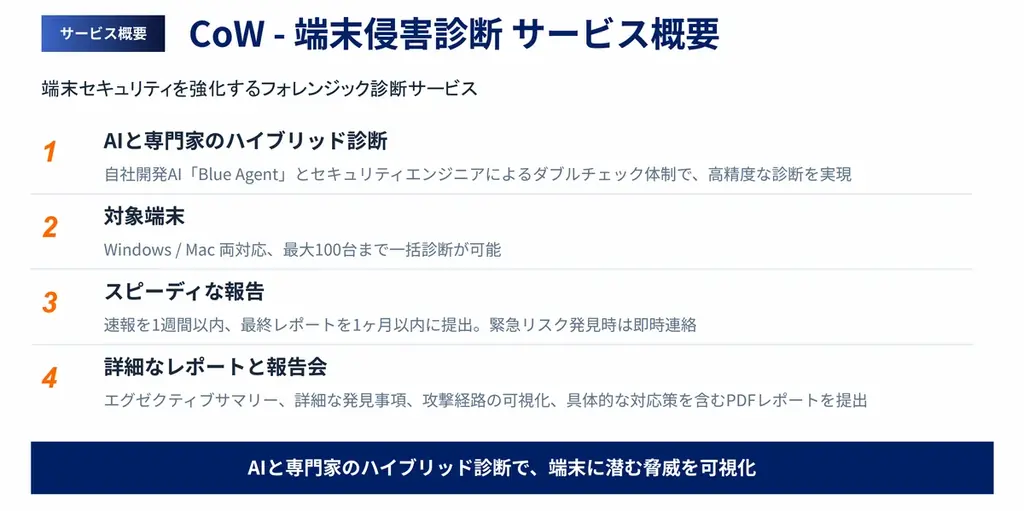

端末侵害診断サービスとサポート

過去にインストールしたパッケージの安全性を確認したい、あるいは自社端末が既に影響を受けていないかを調べたい場合は、CoWorkerが提供する端末侵害診断サービスの利用が案内されています。本サービスでは自社開発AIによるフォレンジック解析とセキュリティ専門家のレビューを組み合わせます。

フォレンジック結果は速報レポートとして1週間以内に提出可能で、ソフトウェアサプライチェーン攻撃の調査に加え、AIエージェント利用に伴う情報漏洩リスクの検出にも対応します。初期導入フェーズの無償配布と併せて利用すれば、導入前後の安全性確認が効率的に行えます。

会社情報・代表コメントと要点の表形式まとめ

CoWorker株式会社は「Security × AI」を掲げるAIテクノロジーカンパニーで、システム開発、ITコンサルティング、セキュリティの領域で事業を展開しています。今回の発表は、AIコーディングエージェントの普及に伴うサプライチェーンリスクに対し、開発現場で手軽に導入できる防御手段を提供することを目的としています。

代表取締役の山里一輝氏は、社内での検出経験と直近の攻撃動向を踏まえ、CoWorker AIDRの無償配布を通じてAI時代の開発環境におけるセキュリティ基準の底上げを図る旨を述べています。報道発表および提供情報は以下の連絡先から確認できます。

代表コメント

CoWorker株式会社 代表取締役 山里 一輝のコメントは以下のとおりです。

「AIコーディングエージェントは開発者の生産性を飛躍的に向上させる一方で、サプライチェーン攻撃の新たな侵入経路ともなり得ます。当社は社内で実際にサプライチェーン攻撃を検出した経験から、この課題の深刻さを身をもって認識しています。」

同コメントは続けて、3月27日にTeamPCPがランサムウェアグループとの提携を発表した点に触れ、攻撃が事業継続性を脅かす段階へ拡大していることを示し、広く保護を提供する意図を説明しています。

要点の表形式まとめ

以下の表は、本リリースで示された主要事項を項目別に整理したものです。導入や問い合わせの際に参照してください。

| 項目 | 内容 |

|---|---|

| 製品名 | CoWorker AIDR(AI Detection and Response) |

| 対象 | Claude Code利用環境におけるツール呼び出し(WebFetch、Read、Bash等)のリアルタイム監視 |

| 提供開始 | 2026年3月より(初期導入フェーズとして期間限定で無償配布) |

| 主な機能 | リアルタイム監視、フィッシング・不正URL検出、サプライチェーンリスク検出、機密情報漏洩防止、プロンプトインジェクション検出 |

| 導入手順 | プロジェクトの .claude ディレクトリにファイルをコピー。リポジトリをクローンすればチーム全員に適用。 |

| 無償配布の条件 | 初期導入フェーズで、2026年3月以降にお問い合わせいただいた企業様へ無料で配布(期間限定) |

| サポート・診断 | 端末侵害診断サービス(フォレンジック解析+専門家レビュー、速報レポートは1週間以内) |

| 問い合わせ先 | https://www.coworker.co.jp/contact(CoWorkerお問い合わせフォーム) |

| 会社情報 | CoWorker株式会社/設立:2019年2月/所在地:東京都新宿区西新宿三丁目3番13号 西新宿水間ビル6階/代表:山里 一輝 |

本稿では、CoWorkerが発表したCoWorker AIDRの提供内容、背景となるサプライチェーン侵害事例、主要な機能、導入手順、無償配布の条件、端末侵害診断サービス、代表コメントおよび問い合わせ先を網羅して整理しました。製品の詳細や導入に関する問い合わせは、上記のCoWorker公式サイトの問い合わせフォームをご利用ください。